Работа с вирусами и лечение файлов. Восстановление файлов после вируса шифровальщика

Сами по себе вирусы как компьютерная угроза сегодня никого не удивляют. Но если раньше они воздействовали на систему в целом, вызывая сбои в ее работоспособности, сегодня, с появлением такой разновидности, как вирус-шифровальщик, действия проникающей угрозы касаются больше пользовательских данных. Он представляет собой, быть может, даже большую угрозу, чем деструктивные для Windows исполняемые приложения или шпионские апплеты.

Что такое вирус-шифровальщик?

Сам по себе код, прописанный в самокопирующемся вирусе, предполагает шифрование практически всех пользовательских данных специальными криптографическими алгоритмами, не затрагивающее системные файлы операционной системы.

Сначала логика воздействия вируса многим была не совсем понятна. Все прояснилось только тогда, когда хакеры, создававшие такие апплеты, начали требовать за восстановление начальной структуры файлов деньги. При этом сам проникший вирус-шифровальщик расшифровать файлы в силу своих особенностей не позволяет. Для этого нужен специальный дешифратор, если хотите, код, пароль или алгоритм, требуемый для восстановления искомого содержимого.

Принцип проникновения в систему и работы кода вируса

Как правило, «подцепить» такую гадость в Интернете достаточно трудно. Основным источником распространения «заразы» является электронная почта на уровне инсталлированных на конкретном компьютерном терминале программ вроде Outlook, Thunderbird, The Bat и т. д. Заметим сразу: почтовых интернет-серверов это не касается, поскольку они имеют достаточно высокую степень защиты, а доступ к пользовательским данным возможен разве что на уровне

Другое дело - приложение на компьютерном терминале. Вот тут-то для действия вирусов поле настолько широкое, что и представить себе невозможно. Правда, тут тоже стоит сделать оговорку: в большинстве случаев вирусы имеют целью крупные компании, с которых можно «содрать» деньги за предоставление кода расшифровки. Это и понятно, ведь не только на локальных компьютерных терминалах, но и на серверах таких фирм может храниться не то что полностью но и файлы, так сказать, в единственном экземпляре, не подлежащие уничтожению ни в коем случае. И тогда расшифровка файлов после вируса-шифровальщика становится достаточно проблематичной.

Конечно, и рядовой пользователь может подвергнуться такой атаке, но в большинстве случаев это маловероятно, если соблюдать простейшие рекомендации по открытию вложений с расширениями неизвестного типа. Даже если почтовый клиент определяет вложение с расширением.jpg как стандартный графический файл, сначала его обязательно нужно проверить штатным установленным в системе.

Если этого не сделать, при открытии двойным кликом (стандартный метод) запустится активация кода, и начнется процесс шифрования, после чего тот же Breaking_Bad (вирус-шифровальщик) не только будет невозможно удалить, но и файлы после устранения угрозы восстановить не удастся.

Общие последствия проникновения всех вирусов такого типа

Как уже говорилось, большинство вирусов этого типа проникают в систему через электронную почту. Ну вот, допустим, в крупную организацию, на конкретный зарегистрированный мэйл приходит письмо с содержанием вроде «Мы изменили контракт, скан во вложении» или «Вам отправлена накладная по отгрузке товара (копия там-то)». Естественно, ничего не подозревающий сотрудник открывает файл и…

Все пользовательские файлы на уровне офисных документов, мультимедиа, специализированных проектов AutoCAD или еще каких-либо архиважных данных моментально зашифровываются, причем, если компьютерный терминал находится в локальной сети, вирус может передаваться и дальше, шифруя данные на других машинах (это становится заметным сразу по «торможению» системы и зависанию программ или запущенных в данный момент приложений).

По окончании процесс шифрования сам вирус, видимо, отсылает своеобразный отчет, после чего компании может прийти сообщение о том, что в систему проникла такая-то и такая-то угроза, и что расшифровать ее может только такая-то организация. Обычно это касается вируса [email protected]. Дальше идет требование оплатить услуги по дешифровке с предложением отправки нескольких файлов на электронную почту клиента, чаще всего являющуюся фиктивной.

Вред от воздействия кода

Если кто еще не понял: расшифровка файлов после вируса-шифровальщика - процесс достаточно трудоемкий. Даже если не «вестись» на требования злоумышленников и попытаться задействовать официальные государственные структуры по борьбе с компьютерными преступлениями и их предотвращению, обычно ничего путного не получается.

Если удалить все файлы, произвести и даже скопировать оригинальные данные со съемного носителя (естественно, если таковая копия имеется), все равно при активированном вирусе все будет зашифровано заново. Так что особо обольщаться не стоит, тем более что при вставке той же флешки в USB-порт пользователь даже не заметит, как вирус зашифрует данные и на ней. Вот тогда точно проблем не оберешься.

Первенец в семействе

Теперь обратим внимание на первый вирус-шифровальщик. Как вылечить и расшифровать файлы после воздействия исполняемого кода, заключенного во вложении электронной почты с предложением знакомства, в момент его появления никто еще не думал. Осознание масштабов бедствия пришло только со временем.

Тот вирус имел романтическое название «I Love You». Ничего не подозревающий юзер открывал вложение в месседже «элетронки» и получал полностью невоспроизводимые файлы мультимедиа (графика, видео и аудио). Тогда, правда, такие действия выглядели более деструктивными (нанесение вреда пользовательским медиа-библиотекам), да и денег за это никто не требовал.

Самые новые модификации

Как видим, эволюция технологий стала достаточно прибыльным делом, особенно если учесть, что многие руководители крупных организаций моментально бегут оплачивать действия по дешифрации, совершенно не думая о том, что так можно лишиться и денег, и информации.

Кстати сказать, не смотрите на все эти «левые» посты в Интернете, мол, "я оплатил/оплатила требуемую сумму, мне прислали код, все восстановилось". Чушь! Все это пишут сами разработчики вируса с целью привлечения потенциальных, извините, «лохов». А ведь, по меркам рядового юзера, суммы для оплаты достаточно серьезные: от сотни до нескольких тысяч или десятков тысяч евро или долларов.

Теперь посмотрим на новейшие типы вирусов такого типа, которые были зафиксированы относительно недавно. Все они практически похожи и относятся не только к категории шифровальщиков, но еще и к группе так называемых вымогателей. В некоторых случаях они действуют более корректно (вроде paycrypt), вроде бы высылая официальные деловые предложения или сообщения о том, что кто-то заботится о безопасности пользователя или организации. Такой вирус-шифровальщик своим сообщением просто вводит юзера в заблуждение. Если тот предпримет хоть малейшее действие по оплате, все - «развод» будет по полной.

Вирус XTBL

Относительно недавно появившийся можно отнести к классическому варианту шифровальщика. Как правило, он проникает в систему через сообщения электронной почты, содержащие вложения в виде файлов с которое является стандартным для скринсейвера Windows. Система и пользователь думают, что все в порядке, и активируют просмотр или сохранение вложения.

Увы, это приводит к печальным последствиям: имена файлов преобразуются в набор символов, а к основному расширению добавляется еще.xtbl, после чего на искомый адрес почты приходит сообщение о возможности дешифровки после оплаты указанной суммы (обычно 5 тысяч рублей).

Вирус CBF

Данный тип вируса тоже относится к классике жанра. Появляется он в системе после открытия вложений электронной почты, а затем переименовывает пользовательские файлы, добавляя в конце расширение вроде.nochance или.perfect.

К сожалению, расшифровка вируса-шифровальщика такого типа для анализа содержимого кода даже на стадии его появления в системе не представляется возможной, поскольку после завершения своих действий он производит самоликвидацию. Даже такое, как считают многие, универсальное средство, как RectorDecryptor, не помогает. Опять же пользователю приходит письмо с требованием оплаты, на что дается два дня.

Вирус Breaking_Bad

Этот тип угроз работает по той же схеме, но переименовывает файлы в стандартном варианте, добавляя к расширению.breaking_bad.

Этим ситуация не ограничивается. В отличие от предыдущих вирусов, этот может создавать и еще одно расширение - .Heisenberg, так что найти все зараженные файлы не всегда можно. Так что Breaking_Bad (вирус-шифровальщик) является достаточно серьезной угрозой. Кстати сказать, известны случаи, когда даже лицензионный пакет Kaspersky Endpoint Security 10 пропускает угрозу этого типа.

Вирус [email protected]

Вот еще одна, пожалуй, самая серьезная угроза, которая направлена большей частью на крупные коммерческие организации. Как правило, в какой-то отдел приходит письмо, содержащее вроде бы изменения к договору о поставке, или даже просто накладная. Вложение может содержать обычный файл.jpg (типа изображение), но чаще - исполняемый скрипт.js (Java-апплет).

Как расшифровать вирус-шифровальщик этого типа? Судя по тому, что там применяется некий неизвестный алгоритм RSA-1024, никак. Если исходить из названия, можно предположить, что это 1024-битная система шифрования. Но, если кто помнит, сегодня самой совершенной считается 256-битная AES.

Вирус-шифровальщик: как вылечить и расшифровать файлы при помощи антивирусного ПО

На сегодняшний день для расшифровки угроз такого типа решений пока не найдено. Даже такие мэтры в области антивирусной защиты, как Kaspersky, Dr. Web и Eset, не могут найти ключ к решению проблемы, когда в системе наследил вирус-шифровальщик. Как вылечить файлы? В большинстве случаев предлагается отправить запрос на официальный сайт разработчика антивируса (кстати, только при наличии в системе лицензионного ПО этого разработчика).

При этом нужно прикрепить несколько зашифрованных файлов, а также их "здоровые" оригиналы, если таковые имеются. В целом же, по большому счету мало кто сохраняет копии данных, так что проблема их отсутствия только усугубляет и без того нелицеприятную ситуацию.

Возможные способы идентификации и устранения угрозы вручную

Да, сканирование обычными антивирусами угрозы определяет и даже удаляет их из системы. Но что делать с информацией?

Некоторые пытаются использовать программы-дешифраторы вроде упомянутой уже утилиты RectorDecryptor (RakhniDecryptor). Отметим сразу: это не поможет. А в случае с вирусом Breaking_Bad так и вовсе может только навредить. И вот почему.

Дело в том, что люди, создающие такие вирусы, пытаются обезопасить себя и дать наставление другим. При использовании утилит для дешифровки вирус может отреагировать таким образом, что вся система «слетит», причем с полным уничтожением всех данных, хранящихся на жестких дисках или в логических разделах. Это, так сказать, показательный урок в назидание всем тем, кто не хочет платить. Остается надеяться только на официальные антивирусные лаборатории.

Кардинальные методы

Впрочем, если уж дела совсем плохи, придется информацией пожертвовать. Чтобы полностью избавиться от угрозы, нужно отформатировать весь винчестер, включая виртуальные разделы, после чего установить «операционку» заново.

К сожалению, иного выхода нет. Даже до определенной сохраненной точки восстановления не поможет. Вирус, может быть, и исчезнет, но файлы так и останутся зашифрованными.

Вместо послесловия

В заключение стоит отметить, что ситуация такова: вирус-шифровальщик проникает в систему, делает свое черное дело и не лечится никакими известными способами. Антивирусные средства защиты оказались не готовы к такому типу угроз. Само собой разумеется, что обнаружить вирус после его воздействия или удалить можно. Но зашифрованная информация так и останется в неприглядном виде. Так что хочется надеяться, что лучшие умы компаний-разработчиков антивирусного ПО все-таки найдут решение, хотя, судя по алгоритмам шифрования, сделать будет очень непросто. Вспомнить хотя бы шифровальную машину Enigma, которая во времена Второй мировой войны была у немецкого флота. Лучшие криптографы не могли решить проблему алгоритма для дешифровки сообщений, пока не заполучили устройство в свои руки. Так обстоят дела и тут.

Современные антивирусы уже научились блокировать autorun.inf, который запускает вирус при открытии флешки.

По сети и от флешки к флешке довольно давно разгуливает новый тип вирусов одного семейства, попросту — очередные трояны. Заражение ими можно сразу обнаружить невооруженным взглядом без всяких антивирусов, главный признак — это все папки на флешке превратились в ярлыки

.

Если на флешке очень важные файлы, первым делом Вы броситесь открывать все папки (ярлыки) по очереди, чтобы удостовериться в наличии файлов — вот это делать, совсем не стоит!

Проблема в том, что в этих ярлыках записано по две команды, первая — запуск и установка вируса в ПК, вторая — открытие Вашей драгоценной папки.

Чистить флешку от таких вирусов будем пошагово.

Шаг 1. Отобразить скрытые файлы и папки.

Если у Вас Windows XP, то проходим путь: «Пуск-Мой компьютер-Меню Сервис-Свойства папки-Вкладка вид»:

На вкладке «Вид» отыскиваем два параметра и выполняем:

- Скрывать защищенные системные файлы (рекомендуется) — снимаем галочку

- Показывать скрытые файлы и папки — устанавливаем переключатель.

Если у Вас Windows 7, нужно пройти немного другой путь: «Пуск-Панель Управления-Оформление и персонализация-Параментры папок-Вкладка Вид».

Вам нужны такие же параметры и их нужно включить аналогичным образом. Теперь Ваши папки на флешке будет видно, но они будут прозрачными.

Шаг 2. Очистка флешки от вирусов.

Зараженная флешка выглядит так, как показано на рисунке ниже:

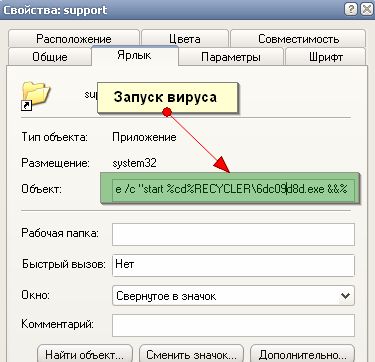

Чтобы не удалять все файлы с флешки, можно посмотреть, что запускает любой из ярлыков (обычно они запускают один и тот же файл на той же флешке). Для этого нужно посмотреть свойства ярлыка, там Вы найдете двойной запуск — первый открывает Вашу папку, а второй — запускает вирус:

Нас интересует строка «Объект». Она довольно длинная, но в ней легко найти путь к вирусу, чаще всего это что-то типа 118920.exe в папке Recycle на самой флешке. В моем случае, строка двойного запуска выглядела так:

%windir%\system32\cmd.exe /c “start %cd%RECYCLER\6dc09d8d.exe &&%windir%\explorer.exe %cd%support

Вот тот самый путь: RECYCLER\6dc09d8d.exe

— папка на флешке и вирус в ней.

Удаляем его вместе с папкой — теперь клик по ярлыку не опасен (если вы до этого не успели его запустить

).

Шаг 3. Восстановление прежнего вида папок.

1. Удаляем все ярлыки наших папок — они не нужны.

2. Папки у нас прозрачные — это значит, что вирус загрузчик пометил их системными и скрытыми. Просто так эти атрибуты Вам не отключить, поэтому нужно воспользоваться сбросом атрибутов через командную строку.

Для этого есть 2 пути:

Открываем «Пуск»-Пункт «Выполнить»-Вводим команду CMD-нажимаем ENTER. Откроется черное окно командной строки в ней нужно ввести такие команды:

- cd /d f:\ нажать ENTER, где f:\ — это буква нашей флешки (может отличатся от примера)

- attrib -s -h /d /s нажать ENTER — эта команда сбросит атрибуты и папки станут видимыми.

1. Создать текстовый файл на флешки.

2. Записать команду attrib -s -h /d /s в него, переименовать файл в 1.bat и запустить его.

3. В случае, когда у Вас не получается создать такой файл — Вы можете скачать мой: .

Если файлов много, то возможно потребуется время на выполнение команды, иногда до 10 минут!

4. После этого, можно вернутся к первому шагу и восстановить прежний вид папок, то есть, скрыть системные скрытые файлы.

Как проверить является ли Ваш ПК переносчиком вируса?

Если у Вас есть подозрение, что именно Ваш ПК разносит этот вирус по флешкам, можно просмотреть список процессов в диспетчере задач. Для этого нажмите CTRL+ALT+DEL и поищите процесс с названием похожим на FS..USB…, вместо точек — какие либо буквы или цифры.

Источник данного процесса не удаляется ни AviraAntivir, ни DrWeb CureIT, ни Kaspersky Removal Tool.

Я лично удалил его F-Secure пробной версией, а прячется он в виде драйвера и отыскать его можно с помощью утилиты Autoruns.

Если Вы удаляете вирус с флешки, а папки становятся ярлыками снова?

Скажу сразу, у меня такой ситуации не было. Как лечить точно — я не знаю. Выходов из ситуации я вижу три:

- сносим Windows (1,5-2 часа, самый быстрый способ);

- устанавливаем F-Security, Kaspersky, Dr.Web (пробные версии) по очереди и штудируем компьютер «полными проверками» пока не найдём вирус (часа 3-4 обычно, зависит от мощности ПК и количества файлов);

- записываем DrWeb LiveCD на диск или флешку, загружаемся с него и штудируем компьютер.

- F-Secure Online Scanner (попросит запустить модуль Java, нужно согласиться)

Можете скачать пробные версии этих антивирусов на 1 месяц, обновить им базы и проверить ПК с помощью них.

Вроде бы все, обращайтесь — всегда отвечу, иногда с задержкой.

«Могу добавить что есть и такие вирусы как Sality (Sector XX – где ХХ цифры вроде 05, 15, 11, 12 это модификации, кто их создаёт непонятно) портит исполняемые exe файлы… с такими вирусам изобрёл свой способ борьбы с использованием всё того же Dr.Web CureIt! имея на руках WinXPE система записанная на 700 метровую CD-R… подгрузка системы с диска и использование не памяти жесткого, а оперативной.

Работает отлично. Диск вставил загрузку с диска включил, сунул флешку с предварительно записаным “СВЕЖИМ” CureIt!… и вуаля.. прогнал весь жёсткий на наличие гадости. что самое интересное во время данного процесса как и с Life CD от Веба вирусы “спят” т.е. система не загружена, да и как то удобней с оперативной.

Если по каким-либо причинам вы не используете антивирусное ПО, но у вас появились сомнения в «чистоте» ПК или нет уверенности в безопасности скачанного из Интернета файла, то можно сделать соответствующую проверку, не устанавливая на компьютер антивирус. Существует несколько способов идентификации подозрительных объектов. Они делятся на три группы: онлайновые сканеры отдельных файлов, веб-проверка системы и антивирусы «по требованию» (обычно представляют собой облегченные версии полноценных продуктов без резидентного модуля). Все рассмотренные в материале программы и сервисы можно использовать бесплатно.

Онлайн-сканеры одного файла

Главная задача таких сайтов – проверить подозрительный файл, до того как вы его запустите. Кроме этого, их можно использовать в случае, когда есть подозрения, что основной антивирус выдал так называемое ложное срабатывание, т. е. посчитал безобидный файл вирусом или наоборот.

Большинство подобных сервисов однотипны и отличаются только количеством используемых программ и степенью загрузки. Поэтому, если вам долго приходится ждать своей очереди, проще перейти на любой другой сайт из списка.

Несмотря на то что все рассмотренные ресурсы проверяют только один файл за сеанс, есть небольшая хитрость, которая позволит обходить это ограничение. Можно создать архив и разместить в нем сразу несколько файлов.

Dr.Web online check

Проверяет файлы, используя самые последние базы Dr.Web (впрочем, это легко сделать и на любом из рассмотренных нами сервисов). А вот возможность проверки файлов по прямой ссылке непосредственно в Сети является несомненным плюсом продукта, поскольку такого не предлагает ни один сканер. Другой отличительной особенностью является проверка любой веб-страницы на наличие вредоносных скриптов.

Каково ограничение на размер файла, неизвестно, но в нашем случае без проблем был просканирован архив объемом 30 МБ.

Online malware scan

Использует около двадцати консольных Linux-версий популярных антивирусных программ, среди которых присутствуют все самые известные. Обновление баз проводится каждый час. Максимальный допустимый размер файла 10 МБ.

avast! Online Scanner

Сканер от известного чешского производителя антивируса. С трудом сможет составить конкуренцию другим продуктам, поскольку умеет проверять только файлы размером до 512 КБ, при этом каждый раз заставляет вводить символы, изображенные на картинке.

VirusTotal

Один из лучших сканеров отдельных файлов. Использует почти четыре десятка известных антивирусов и еще три утилиты для обнаружения зараженных объектов. Позволяет загружать файлы не только через веб-интерфейс, но и по почте (размер прикрепленного файла при этом не должен превышать 10 МБ), и через пункт Send to в контекстном меню ОС (после установки соответствующего плагина). В конце проверки отображает детальный отчет о результатах сканирования, полученных от каждого антивируса, и вывод о том, заражен файл или нет. Ограничение на максимальный размер составляет 20 МБ.

NoVirus Thanks

|

Сканирует файлы объемом до 20 МБ с помощью 23 антивирусов. Отчет такой же подробный, как и у VirusTotal, фактически отличается от последнего только меньшим количеством антивирусов и более медленной работой. Все используемые продукты обновляются раз в сутки.

Kaspersky online

Может проверять только один файл, размер которого не должен превышать 1 МБ.

Virus.Org

Поддерживает проверку файлов размером до 5 МБ. Использует 21 антивирусный движок. Обновляется каждый час.

clamav online specimen scanner

Сканер, основанный на самом известном open source-антивирусе ClamAV. Проверяет файлы размером не более 500 КБ.

VirSCAN

|

Использует для проверки 36 программ для борьбы с вредоносным ПО. Обрабатывает файлы размером до 10 МБ. Умеет проверять архивы Zip/RAR при условии, что в них содержится не более 10 файлов. В конце показывает детальный отчет от каждого антивируса.

Онлайн-сканеры всей системы

Данное ПО в основном использует технологию ActiveX, чем и обусловлена его работа только в Internet Explorer. Однако некоторые продукты написаны на Java и, следовательно, могут запускаться в других браузерах и даже операционных системах. Как правило, проверка ПК таким способом занимает больше времени, чем в случае использования обычных антивирусов.

Некоторые из рассмотренных сканеров могут неявно конфликтовать с уже установленными программами безопасности, поэтому, если у вас возникнут проблемы, попробуйте отключить локальное ПО.

В двух словах о лучших продуктах можно сказать, что это знакомые всем антивирусы с меньшим количеством настроек и без резидентного модуля.

Trend Micro HouseCall

Сервис является проектом довольно известного производителя защитного ПО Trend Micro. Сканер использует технологию Java, поэтому поддерживает браузеры Internet Explorer/Firefox и запускается на платформах Windows, Linux, Solaris и Mac OS X. Умеет проводить как полную проверку ОС, так и выборочное сканирование папок с последующим лечением зараженных объектов. В результатах, кроме прочего, информирует об обнаруженных в системе уязвимостях, которые можно закрыть специально выпущенными для этого заплатками (отображает прямые ссылки на них). Во время работы активно показывает рекламу платной версии антивируса.

Symantec Free Virus Scan

Продукт от разработчиков Norton Antivirus. Не предлагает никаких настроек и возможности выбора сканируемых объектов. Проверяет память и систему, предоставляя в конце детальный отчет о найденных объектах, однако не лечит их.

ESET Online Scanner

Проект от создателей популярного антивируса AVG. Сканирует cookies, память, реестр и выбранные разделы жесткого диска. Умеет лечить файлы.

Comodo AV Scanner

Отличается от других сканеров функцией отслеживания антивирусных баз, что позволяет обновить их нажатием соответствующей кнопки. Может просканировать как отдельный файл, так и любую папку или диск. Несмотря на наличие в системных требованиях только ОС Windows XP, без проблем заработал и на Vista. Не умеет лечить зараженные файлы.

McAfee FreeScan

Предлагает на выбор только одну из трех областей для сканирования: системный диск, Мои документы или файлы Windows. Не умеет лечить зараженные объекты и рекомендует для этого купить коммерческую версию антивируса McAfee.

Panda ActiveScan 2.0

Сервис доступен в трех версиях, две из которых бесплатны. Базовая обнаруживает только malware (вредоносные программы), более продвинутая находит вирусы, черви и трояны (что немного странно, поскольку все перечисленные типы вредоносного ПО также входят в понятие malware), однако требует бесплатной регистрации. Коммерческая версия умеет лечить файлы. Запускается как в Internet Explorer, так и в Firefox.

Onecare protection center

|

Антивирусное ПО от Microsoft. Текущий релиз поддерживает только Internet Explorer и Windows 2000/XP, однако бета-версия продукта работает и в Windows Vista. Кроме поиска вирусов, производит дефрагментацию винчестера, находит и удаляет неиспользуемые ключи в реестре, проверяет жесткий диск на наличие временных файлов, а также сканирует порты. Единственный продукт, который по умолчанию блокируется родным браузером как нежелательное всплывающее окно, поэтому на период сканирования не забудьте отключить эту опцию. Умеет лечить найденные подозрительные объекты.

F-Secure Online Virus Scanner

Написан на Java, что обуславливает возможность запуска в браузерах, отличных от Internet Explorer, а также работоспособность в ОС Linux. Зараженные файлы не лечит, а только информирует об их наличии.

BitDefender Online Scanner

|

Умеет проверять память, boot-секторы, отдельные папки или всю систему в целом. По умолчанию пытается вылечить зараженные файлы, если это не удается, удаляет их (чтобы изменить такое поведение, не забудьте перед запуском зайти в раздел Settings).

Антивирусы без резидентного модуля

Плюсы таких решений в том, что они запускаются проще, чем онлайновые антивирусы, и работают быстрее. К тому же их можно скачать на один компьютер, а использовать на другом или даже нескольких сразу.

Clam AntiVirus

23,4 МБ

Этот антивирус, распространяемый бесплатно по лицензии GPL, изначально создавался для Unix-систем, но позже был портирован под Windows. Несмотря на присутствие значка в системном трее, не имеет резидентного модуля и не защищает компьютер от вирусов в реальном времени. Умеет сканировать память, интегрироваться с проводником и Outlook Express. Скачивать каждый раз полную версию программы нет необходимости, поскольку она сама обновляет свои базы.

BitDefender 10 Free Edition

29,4 МБ

Программа является облегченной версией BitDefender Antivirus. Для ее скачивания необходимо пройти несложную процедуру регистрации. После установки и запуска приложение будет отображать свой значок в системном трее, автоматически обновляя базы. Умеет сканировать память и накопители на наличие вредоносного ПО, а также удалять его.

Norton Security Scan

6,3 МБ

Аналог Symantec Free Virus Scan, но в отличие от него работает не в браузере, а как обычное приложение. Доступен в составе Google Pack, но весь пакет качать необязательно, можно выбрать только сканер. Умеет лечить зараженные файлы.

Microworld

38,4 МБ

Утилита, использующая движок Касперского. Не требует инсталляции, сканирует память, реестр, элементы автозагрузки, выбранную папку или целые разделы диска. Имеет функцию обновления баз. Для получения ссылки на скачивание требуется пройти простую процедуру регистрации.

Cure it

10,9 МБ

|

Кандидат номер один на загрузку, в случае если у вас есть подозрение, что система заражена вирусами. Cure it распространяется в виде одного исполняемого файла, не требует установки и умеет проверять как отдельные папки/диски, так и запущенные в памяти процессы и загрузочные секторы. Найденные зараженные файлы будут вылечены либо помещены в карантин.

Вкратце Cure it можно охарактеризовать так: тот же Dr.Web, только без резидентного модуля и функции обновления базы. Желательно перед каждой проверкой скачивать утилиту опять, поскольку она обновляется буквально каждый час.

Kaspersky Virus Removal Tool

24,8 МБ

|

Распространяется в виде инсталлятора и поддерживает установку на зараженный ПК в режиме Safe Mode. Ищет основные типы вредоносного ПО (вирусы, трояны, черви, spyware, adware, rootkits), после чего может их вылечить, удалить, переместить в карантин либо проигнорировать. Позволяет отрегулировать глубину проверки с помощью трехпозиционного скроллера либо ручной установкой соответствующих настроек в разделе Уровень безопасности. Может сканировать архивы, почтовые базы, память, загрузочные секторы, всю систему в целом либо один из выбранных разделов, при необходимости используя эвристический анализ.

После закрытия приложение автоматически пытается удалиться с компьютера, впрочем, если вы считаете, что оно вам еще понадобится, можно запретить это действие.

Avira AntiVir Rescue System

Основанный на Linux загрузочный диск размером около 50 МБ. Позволит вернуть работоспособность системы в случае, когда есть проблемы с ее запуском. AntiVir Rescue System умеет, в частности, сканировать ОС на наличие вирусов или восстанавливать данные. Для записи утилиты на диск не обязательно использовать стороннее ПО, поскольку эта функция встроена в исполняемый файл. Программа обновляется несколько раз в день.

Dr.Web link checker

Дополнение к популярным браузерам Firefox/Opera/Internet Explorer для проверки файлов на серверах Dr.Web еще до их скачивания на компьютер. Размер сканируемого объекта не должен превышать 12 МБ. Чтобы убедиться в безопасности ссылки, необходимо выбрать в контекстном меню пункт Scan with Dr.Web.

Кроме этого, есть возможность сканирования веб-страницы и всех присутствующих на ней скриптов еще до перехода на нее.

Заражение при посещении сайтов с мобильных устройств

Некоторые сайты в Интернете взломаны злоумышленниками, нацелившимися на пользователей мобильных устройств. Посетив такой сайт с компьютера, вы попадете на безобидный интернет-ресурс, а вот зайдя на него со смартфона, вы будете тайно перенаправлены на сайт с неприятным «сюрпризом» . С помощью взломанных сайтов злоумышленники могут распространять различные вредоносные программы, самыми «популярными» из которых являются различные модификации . Потери жертвы зависят от того, троянец какого семейства внедрится в мобильное ваше устройство, - т. е. от его вредоносного заряда. Подробности об этом явлении читайте в нашей новости .

Вниманию пользователей мобильных устройств!

Установите на мобильное устройство антивирус Dr.Web для Android с компонентом URL-фильтр . Облачный фильтр ограничит доступ к нерекомендуемым и потенциально опасным сайтам по нескольким категориям - это особенно актуально для защиты ваших детей от нежелательного интернет-контента.

URL-фильтр присутствует только в полнофункциональной версии Dr.Web для Android (его нет в Dr.Web для Android Light ). Для покупателей Dr.Web Security Space и Антивируса Dr.Web использование Dr.Web для Android - бесплатно .

Вниманию пользователей ПК и портативных компьютеров!

Установите Dr.Web Link Checker

Это бесплатные расширения для проверки интернет-страниц и файлов, скачиваемых из Интернета. Установите расширение к вашему браузеру и путешествуйте по Всемирной паутине, не опасаясь вирусной атаки!

Скачайте Dr.Web Link Checker бесплатно для

| Opera |

С помощью онлайн-сканера файлов Dr.Web Вы можете бесплатно проверить вызывающие у Вас подозрение файлы на наличие в них вирусов и вредоносных программ.

Вы отправляете свои файлы при помощи Вашего браузера, они загружаются на наш сервер, проверяются самой последней версией Dr.Web с полным набором дополнений вирусной базы, и Вы получаете результат проверки.

Как просканировать файл или несколько файлов Антивирусом Dr.Web онлайн?

- Чтобы проверить 1 файл: нажмите на кнопку «Обзор..» и выберите файл, вызывающий подозрение. Нажмите кнопку «Проверить», чтобы начать сканирование.

- Максимальный размер файла - 10 Мб.

- Чтобы проверить несколько файлов: поместите файлы в архив (формата WinZip, WinRar или ARJ) и загрузите этот архив, нажав на кнопку «Обзор.» и после на кнопку «Проверить». Протокол проверки будет включать в себя отчет по каждому файлу в архиве.

ВАЖНО! Антивирусный сканер Dr.Web поможет Вам определить, инфицирован или нет файл (файлы), предоставленный Вами на проверку, но не ответит Вам на вопрос, инфицирован ли Ваш компьютер. Для полной проверки жестких дисков и системной памяти используйте нашу бесплатную лечащую утилиту CureIt! .

Вы также можете провести проверку локальной сети с помощью централизованно управляемой сетевой утилиты Dr.Web CureNet!

Прислать подозрительный файл