Как найти пароль от вай фая на телефоне. Как узнать пароль от сети вай фай на телефоне. Другие способы получения WPS PIN

В отличие от точек доступа, принадлежащих компаниям, которые, как правило, находятся под защитой, весьма вероятно, что соседский домашний роутер сконфигурирован некорректно.

В отличие от точек доступа, принадлежащих компаниям, которые, как правило, находятся под защитой, весьма вероятно, что соседский домашний роутер сконфигурирован некорректно. Термин «соседский» здесь упоминается в том смысле, что для успешного взлома необходимо быть в непосредственной близости от жертвы (что, в общем, не проблема, если у вас есть внешняя антенна). В последнее время появилось множество утилит (типа «Wifite»), при помощи которых проникнуть внутрь близлежащей Wi-Fi сети может даже злоумышленник без особой квалификации. Скорее всего, и среди ваших соседей найдутся такие, которые используют плохо сконфигурированную точку доступа. Кстати, чтобы проникнуть в сеть, вовсе не обязательно руководствоваться злонамеренными целями, а просто ради любопытства. Кроме того, ознакомившись с методами взлома, вы сможете защитить собственную Wi-Fi сеть.

Это на самом деле не повредит в беспроводных сетях. После подключения, вы можете использовать устройство в качестве точки доступа «к беспроводной сети» маршрутизатору доступа. Это не больно или взломать сеть. Но их впечатляющие инструменты, через которые вы можете произвести впечатление на своих друзей, что вы пират.

Наслаждайтесь -в и весело провести время с друзьями. Это приложение имеет сканер беспроводной сети, который обнаруживает все беспроводные сети, которые находятся в пределах досягаемости. Откройте приложение для ваших друзей. Возьмите реакцию ваших друзей. Эта статья предназначена только для образовательной цели.

Перечень используемых утилит :

Получение пароля к точке доступа

Выбор того или иного метода атаки зависит от конфигурации Wi-Fi сети жертвы. Каждый стандарт безопасности имеет свои уязвимости, которые может использовать злоумышленник.

Открытые хотспоты

Открытые точки доступа, хотя и редко, но все же встречаются, что свидетельствует либо о «щедрости» по отношению к соседям, либо полной безграмотности в вопросах безопасности (или оба этих фактора). Считается, что пользователи с неограниченным каналом чаще других оставляют свои роутеры незащищенными.

Подбор WPS PIN

Не используйте эти трюки для совершения каких-либо незаконных действий. Существуют различные беспроводные устройства, такие как беспроводной принтер или беспроводной ретранслятор, в которых мы не можем вводить пароль. Поскольку это часто происходит по многим признакам, это может быть проблемой на телефоне. Но вы можете легко отображать символы, чтобы упростить ввод.

Просто установите галочку рядом с надписью «Показать пароль», и вы сможете отслеживать и контролировать свой ввод. Разблокировка смартфона имеет много источников ошибок и должна выполняться только в том случае, если вы точно знаете, что вы делаете на своем смартфоне.

Схема атаки: в открытых Wi-Fi сетях пакеты не шифруются, и каждый может перехватить весь трафик (HTTP, почта, FTP). В нашем случае мы перехватываем трафик на канале 1 при помощи утилиты ‘Airodump-ng’, а затем проводим анализ в Wireshark.

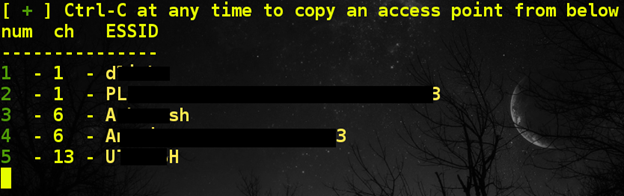

Рисунок 1: Команда для перехвата трафик по каналу 1 в незащищенной сети

В результате анализа мы выяснили, что пользователь подключался к банковскому счету.

- Откройте файл с программой, которая может отображать текстовые файлы.

- Здесь вы можете прочитать пароль.

Использование специальных приложений для отображения паролей

Напротив, потребительские защитники простираются и обвиняют правительство в нарушении европейского законодательства. Если уголовные материалы, такие как детская порнография или провоцирующего содержание отправлены информированы о связи, это может быть очень неприятно. Потому что расследования направлены сначала против владельца соединения. В таких случаях угрожают даже обыски дома.

Рисунок 2: Анализ перехваченного трафика в Wireshark

Однако маловероятно, что сервисы банка будут работать через незащищенный протокол (HTTP, FTP, SMPT и т. д) из-за опасности, как в случае выше, использования сервиса через незащищенную Wi-Fi сеть.

Однако после этого истец входит в обязанность. Их сети открыты, и вы можете подключиться без пароля. Это можно скачать с домашней страницы клуба. Для бесплатного радиоприемника подходящие маршрутизаторы уже доступны за 20 евро. Конкуренты в основном защищены: пакеты данных поступают либо через поставщиков за рубежом, либо через ассоциацию свободных радиостанций с статусом поставщика в сети, говорит Хейс. Ваше собственное соединение не может быть связано с отправленными данными. И поставщики освобождаются от ответственности за ущерб.

Конечно, если другие используют гостевой доступ или бесплатный беспроводной маршрутизатор, тем меньше абонентской пропускной способности, доступной для абонента. Если соединение выполняется медленнее или недостаточно для ваших собственных нужд, вы должны ограничить разделяемую полосу пропускания в меню конфигурации маршрутизатора.

Способы защиты: никогда не оставляйте точку доступа «открытой» или незащищенной. Настройте роутер на использование сложного WPA2-ключа (об этом говорится далее). Если по каким-то причинам вы хотите использовать открытую точку доступа, используйте расширение к браузеру .

IV-коллизии в WEP

WEP – устаревший стандарт безопасности, который из-за IV-коллизий уязвим к статическим атакам. WEP создает ложное чувство безопасности, и после появления WPA2, трудно представить, что кто-то захочет использовать устаревшие алгоритмы.

Некоторые поставщики исключают многократное использование

Но не только неисправность и пропускная способность могут вызвать проблемы. Любому пойманному не угрожает наказание, а прекращение. С другой стороны, Мансманн релятивизирует: для частных клиентов проблема практически не играет никакой роли. «В конце концов, провайдеры не могут следить за клиентами, что запрещает тайну телекоммуникаций».

Неиспользованная пропускная способность соединения становится доступной для других клиентов. Почему мы не скопировали его на бумаге, когда мы должны? Оглядываться назад не помогает, но вы можете использовать другие инструменты, такие как ваш мобильный. Это послужит вам идеальным инструментом для спасения вас в трудных ситуациях. Возможность узнать пароли, хранящиеся на вашем мобильном телефоне, позволит вам не вставать с дивана, когда вы посещаете его, он запрашивает пароль, или вам не нужно снова запрашивать его, когда вам нужно подключиться к компьютеру.

Схема атаки: схемы атак на протокол WEP освящены в несметном количестве статей. Мы не будем вдаваться в детали, а просто отошлем вас на эту страницу .

Способы защиты: вместо WEP пользуйтесь WPA2 или AES.

Подбор WPS PIN

WPS PIN – восьмизначное число, привязанное к роутеру. Если WPA-пароль уязвим к атаке по словарю, пользователь может установить сложный WPA-пароль и, чтобы не запоминать длинную парольную фразу, включить WPS. После передачи корректного WPS PIN роутеру, далее клиенту передается информация о настройках, включая WPA-пароль.

Чтобы начать процесс, вам нужно только загрузить и открыть его. Как он вам скажет в начале, это приложение служит только для просмотра сохраненных паролей, а не для поиска других соединений. Если это так, вам нужно будет только дать им приложение для выполнения своей работы, что делается в начале процесса.

С помощью ПК

После того как разрешение будет предоставлено, появится экран со всеми подключениями, к которым вы подключены. Если вы хотите использовать его на своем мобильном устройстве, вы можете добавить его в копир. Итак, короче говоря, это единственные функции приложения: показать сохраненные пароли и скопировать их. Каков последний шаг? Исправьте доступ ко всем сохраненным ключам.

Пока вы думаете о том, следует ли включить этот параметр, вы можете прибегнуть ко всем методам, которые мы вам предоставили в этой статье.

Брутфорс WPS PIN

Стандарт WPS был реализован некорректно: во-первых, последняя цифра PIN’а – это контрольная сумма, а значит, эффективный размер WPS PIN только 7 цифр. Более того, регистратор (роутер) проверяет PIN двумя частями. Это означает, что первая часть, состоящая из 4-х цифр, имеет 10000 возможных комбинаций, а вторая, состоящая из 3-х цифр, - 1000 комбинаций. То есть, злоумышленнику для подбора PIN в худшем случае потребуется 11000 попыток, что весьма немного. Экспериментируя с прямым перебором, при помощи утилиты ‘reaver’ нам удалось подобрать WPS PIN в течение 6 часов.

Как узнать пароль от домашней сети

Вы можете получить доступ к одному из них, сделать то, что вам нужно, и никто не узнает или не пострадает, не так ли? Хотя это преступление, в котором никто не пострадает, вы не должны этого делать, потому что во-первых, он ворует, даже если кто-то достаточно глуп, чтобы не защищать домашнюю сеть с помощью пароля.

Потребитель, будьте осторожны, когда дело касается. Возможно, что если вы можете получить доступ к сети вашего соседа без пароля, вы должны также рассмотреть вопрос о том, важна ли для них безопасность. Если бы вы могли это сделать, любой мог. Говоря о безопасности, факт доступа к этой сети означает, что вы доверяете «хорошей практике» своего соседа, а также подключаете свое устройство. Если у вас есть какая-то инфекция, преследующая вашу систему, есть вероятность, что она также достигнет вашей.

Рисунок 3: Процесс перебора WPS PIN

Способы защиты: обновите прошивку у своего роутера. В новой версии должна появиться функция блокировки после нескольких неудачных попыток ввода PIN (WPS lockout policy). Если в вашем роутере подобная функция отсутствует, просто отключите WPS.

Как узнать ключ к общественной сети

Лучше, чтобы ваш антивирус был хорошим. Вам нравится, когда передача видео прерывается, когда вы пытаетесь смотреть фильм? Конечно, нет: это может быть настоящей неприятностью, и вы можете отнять желание. Слишком много людей! И, конечно же, вы будете жаловаться, потому что вы потратили много денег в этом процессе. Кроме того, если вы немного медитируете, ваше присутствие обязательно повлияет на скорость, которую платят ваши соседи.

К сожалению, я, вероятно, не одинок и поделился этим призом с вашими друзьями, производителем пиццы, человеком из мороженого и с масками Гая Фоукса, которые записывают редкие видеоролики и спят весь день. Проблема в том, что вы не можете знать, кто и когда вы подключаетесь к сети.

Другие способы получения WPS PIN

Если злоумышленник узнает PIN соседского роутера, эффективность дальнейших манипуляций возрастает многократно и, самое главное, не потребуется много времени.

Схема атаки: Как хакер (или ваш сосед) может узнать WPS PIN? Обычно PIN написан на подложке роутера, который злоумышленник может рассмотреть во время «дружеского» визита. Кроме того, точка доступа на некоторое время может оставаться «открытой», в то время когда пользователь настраивает роутер или обнуляет настройки до заводских. В этом случае злоумышленник может быстро подключиться к роутеру, зайти в панель настроек (используя стандартные учетные данные) и узнать WPS PIN.

С уважением, ваши устройства содержат все ваши ценные данные. От работы до семейных фотографий и цифровых воспоминаний. Идите дальше и нанимайте план и убедитесь, что вы не защищаете свою сеть только сложным паролем, но также устанавливаете антивирусную программу на своих устройствах, чтобы иметь дополнительную защиту при просмотре Интернета.

Список загрузки ↓ У вас есть вопросы? Прежде чем ответить, необходимо уточнить, что взлом - это взлом, обнаружение или расшифровка пароля сети, наконец, до тех пор, пока не догадаются. Интерфейс подобен в обоих. У вас есть маршрутизатор, который появляется в списке?

Рисунок 4: PIN роутера

Как только злоумышленник узнал PIN, получение WPA-пароля происходит в течение нескольких секунд.

Способы защиты: соскребите PIN с подложки роутера и не оставляйте точку доступа «открытой» ни на одну секунду. Более того, в современных роутерах можно менять WPS PIN в панели настроек (периодически меняйте PIN).

Выводы и загрузка приложений

Там, возможно, в конце этого сообщения будет несколько комментариев, в которых говорится, что эти вещи очевидны, но это не так для всех. Предоставленная информация является явно поучительной и не предполагает поощрения вторжения или нарушения частных сетей. Подумайте о его использовании по своему усмотрению.

Спасибо, что пришли сюда и скоро увидимся.

Прокрутите до номера сборки. Нажмите номер в 5-7 раз, чтобы активировать опцию разработчиков, сообщение сообщит вам, что вы сейчас разработчик.

После того, как вы получили список этих сетей. Прошлой осенью Роберт Лапойнт подхватил свой интернет-подписку.

Рисунок 5: Функция генерации нового PIN’а

Атака по словарю на WPA Handshake

Если вы используете сложные WPA-пароли, можете не беспокоиться об атаках по словарю. Однако время от времени некоторые пользователи упрощают себе жизнь и используют в качестве пароля слово из словаря, что приводит к успешной атаке по словарю на WPA 4-way handshake.

Проконсультировавшись с нашим законопроектом, мы заметили, что в определенный уик-энд наше потребление было примерно в 100 раз выше нашего обычного ежедневного потребления. Но в эти выходные мы даже не были дома! Поговорив с Видеотроном, г-н Лапоинт понял, что незнакомец сумел использовать свое беспроводное интернет-соединение. Преступник, возможно, находился в жилом доме или кафе напротив своего дома. Он не был в конце своих проблем! Как правило, для настройки маршрутизатора и беспроводной сети необходимо сначала подключить маршрутизатор к компьютеру с помощью сетевого кабеля.

Схема атаки: злоумышленник перехватывает WPA 4-way handshake между клиентом и точкой доступа. Затем при помощи атаки по словарю из WPA handshake извлекается пароль в чистом виде. Более подробно про данные виды атак можно ознакомиться на этой странице .

Способы защиты: используйте сложные пароли с цифрами, буквами в обоих регистрах, специальными символами и т. д. Никогда не используйте в качестве номера телефонов, дату рождения и другую общеизвестную информацию.

Впоследствии вы вводите адрес в окне веб-браузера. Поскольку маршрутизатор больше не производится, он направляется в другую компанию, отвечающую за техническую поддержку. Лапойнт решает позаботиться о себе. Надеясь, что его беспроводная сеть теперь будет достаточно защищена, чтобы противостоять злоумышленникам!

Измените имя администратора и пароль, необходимые для доступа к сетевым конфигурациям. Если этот параметр доступен, ограничьте администрирование маршрутизатора проводной сетью. «Таким образом, если у кого-то нет физического доступа к маршрутизатору, они не смогут изменить конфигурацию», - говорит Габриэль Хеберт, советник по безопасности в Институте информационной безопасности Квебека. Выберите длинный пароль - например, фраза, чередующаяся с цифрами и символами, - которая будет обращаться к самой сети. Следующий сайт может генерировать для вас длинный пароль. Укажите название своей сети. . В последнее время вы заметили, что соединение немного медленнее, чем обычно.

Фишинг через Wi-Fi

Если все предыдущие методы не сработали, на сцену выходит старая добрая социальная инженерия. По сути, фишинг – это один из видов с социальной инженерии, когда пользователя посредством обманных трюков заставляют рассказать о пароле для точки доступа.

Схема атаки: обычно фишинговые атаки осуществляются через электронную почту, но в случае с Wi-Fi даже самый наивный пользователь подозрительно отнесется к просьбе сообщить WPA-пароль в письме. Чтобы атака была более эффективной, злоумышленники обычно заставляют пользователя подключиться к фальшивой точке доступа.

WiFiPhisher – утилита, написанная на phython, как раз помогает в реализации вышеупомянутого метода. Вначале происходит тюнинг компьютера злоумышленника: настройка HTTP- и HTTPS- серверов, поиск беспроводных интерфейсов (wlan0 и wlan1), переключение одного из этих интерфейсов в режим мониторинга и выделение дополнительных IP-адресов при помощи DHCP-служб.

Рисунок 6: Процесс настройки системы злоумышленника

Затем WiFiPhisher выводит список точек доступа жертвы, одну из которых злоумышленник выбирает для атаки.

Рисунок 7: Перечень точек доступа жертвы

После того как злоумышленник выбрал один из элементов перечня, утилита клонирует ESSID и пытается вывести из строя оригинальную точку доступа, поскольку злоумышленнику нужно добиться, что жертва повторно залогинилась уже на поддельную точку доступа. Если не удастся отсоединить пользователей от оригинальной точки доступа или злоумышленник находится слишком далеко от жертвы, атака не сработает, поскольку ни один из пользователей не сможет соединиться с поддельной точкой доступа.

Когда жертва соединяется с поддельной точкой доступа, злоумышленнику сообщается, что клиенту выделен IP-адрес. На рисунке ниже мы видим, что к поддельной точке доступа подсоединилось устройство на базе Android.

Рисунок 8: Жертва подсоединилась к точке доступа, контролируемой злоумышленником

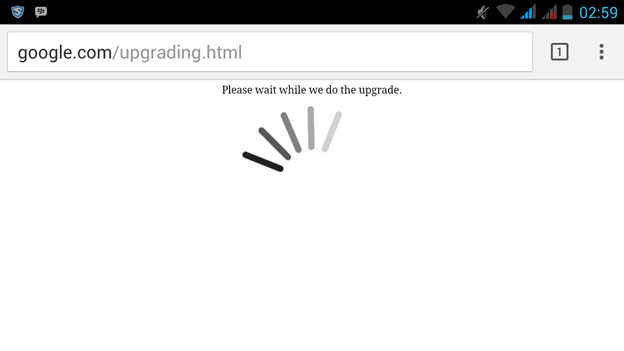

После того как жертва подсоединиться к поддельной точке доступа и попытается зайти на веб-страницу, HTTP- или HTTPS-сервер злоумышленника выдаст фишинговую страницу. Например, если Android-клиент сделает запрос к сайту www.google.com , вместо поисковой строки появится следующая страница:

Рисунок 9: Один из вариантов фишинговой страницы

Злоумышленник оповещается о том, что жертва попыталась зайти на веб-сайт и была перенаправлена на поддельную страницу.

Рисунок 10: Уведомление о запросе

Наступает момент истины: либо жертва заподозрит неладное и разорвет соединение, либо введет WPA-пароль. После введения пароля жертва будет перенаправлена на другую страницу.

Рисунок 11: Страница, на которую перенаправляется жертва после ввода пароля

Пароль, введенный жертвой, отобразится в консоли злоумышленника:

Рисунок 12: Пароль, введенный жертвой

Как правило, пользователь вводит пароль по одной из следующих причин:

1. Пользователь предполагает, что происходит подключение к легитимной точке доступа.

2. Фишинговая страница очень похожа на страницу, выдаваемую роутером жертвы.

3. Пользователь хочет подключиться к открытой точке доступа с тем же ESSID.

Способы защиты: тщательно перепроверяйте все страницы, где нужно ввести пароль. Никогда не вводите WPA-пароль на подозрительных страницах.

Как только злоумышленник получил пароль к точке доступа, следующий пункт назначения – панель настроек роутера.

Стандартные учетные записи: многие пользователи не изменяют стандартные учетные записи для доступа к настройкам роутера, которые можно легко найти в интернете. Доступ к настройкам роутера дает злоумышленнику еще больше привилегий при управлении сетью.

Получение PIN и других паролей: после получения доступа к панели настроек злоумышленник переписывает WPS PIN и другие скрытые пароли для дальнейшего использования. Достать пароли, скрытые за звездочками, проще простого. Например, чтобы достать пароли к учетным записям ‘admin’ и ‘user’ можно использовать функцию ‘Inspect element’ в браузере Chrome.

Рисунок 13: Получение паролей, скрытых за звездочками, через функцию ‘Inspect element’

Расширение сферы влияния : после получения доступа к локальной сети злоумышленник начинает собирать информацию о клиентах, службах, портах и т. д. Это позволяет хакеру найти потенциально уязвимые системы, находящиеся в том же сегменте сети.

Рисунок 14: Поиск уязвимостей на других клиентах в сети

Манипуляции с DNS: в панели настроек роутера злоумышленник легко может изменить настройки DNS так, чтобы клиенты, использующие банковские сервисы, перенаправлялись на поддельные страницы.

Закрепление в системе: после получения первичного доступа, злоумышленник непременно захочет закрепиться в вашей системе, даже если вы сменили пароль или другие настройки безопасности. Один из способов закрепиться в системе – сохранить WPS PIN (см. Рисунок 5). Более продвинутый хакер установит трояна в прошивку роутера, что позволит при помощи мастер-пароля получать доступ к Wi-Fi сети. Данная схема реализуется следующим образом. В прошивку DD-WRT с открытым исходным кодом, подходящую ко многим моделям, добавляется троян или мастер-пароль, после чего прошивка обновляется через панель настроек роутера.

Рисунок 15: Обновление прошивки в панели настроек

Заключение

Цель данной статьи – не сподвигнуть вас ко взлому Wi-Fi сети соседа, а рассказать о наиболее распространенных уязвимостях в настройках Wi-Fi, при помощи которых злоумышленник может проникнуть в вашу сеть.

Существует распространенное мнение: «Поскольку у меня неограниченный канал, меня не особо волнует, что кто-то получит доступ к моей системе» .

В некоторых случаях подобная щедрость заслуживает внимания, однако часто ваш «толстый» канал не является главной целью злоумышленника. Примечателен случай , когда некто попытался подставить своих соседей после взлома WEP-ключа и использования соседской сети для доступа детским порнографическим сайтам. Поскольку доступ осуществляется через вашу сеть, полиция при расследовании придет именно к вам и не факт, что вы докажете свою невиновность. Производители роутеров спроектировали панели настроек максимально удобными. Используйте средства безопасности по максимуму, чтобы огородить себя от проникновения со стороны соседей.

2. Nikita Borisov, Ian Goldberg, and David Wagner. isaac.cs.berkeley.edu. .

на мобильном телефоне. Мы рассмотрим, как это сделать на примере смартфона с Android, но стоит отметить, что все подобные устройства, независимо от операционной системы, будь то Windows Mobile, Mac OS и так далее, работают по одному принципу. Также сразу же хочется сказать, что мы будет смотреть пароль от своей сети WiFi или от точки доступа, к которой мы уже были подключены.

Кроме этого, мы рассмотрим, как узнать пароль от общественной сети, к примеру, в кафе, торговом центре, офисном здании и так далее.

Как узнать пароль от домашней сети

Очень часто встречаются такие случаи, когда пользователь не сам настраивает роутер, а вызывает для этого мастера. При этом вписанный пароль со временем забывается, так как подключенные устройства сохраняют ключи и в дальнейшем подключаются автоматически.

Но что делать, если, к примеру, была переустановлена операционная система на ноутбуке? Как узнать пароль от вай-фая на телефоне? Все очень просто, если у вас есть смартфон, который также был подключен к этой сети. Он, как и компьютер, также сохраняет все ключи и держит их в памяти. Поэтому наша задача просто найти файл с нужной информацией. Сделать это можно двумя способами:

- Установив диспетчер файлов с root правами.

- Узнать ключ от WiFi при помощи специального приложения, которое автоматически ищет нужную информацию и отображает ее на экране.

Давайте разберем оба эти метода. Но, сперва следует предупредить, что для их использования вам необходимы права администратора (root). Сделать это достаточно просто, в интернете масса сведений на данную тему.

Однако стоит отметить, что открытие таких прав автоматически снимает гарантию. Кроме этого, пользователю предоставляются новые возможности, которые могут не только помочь, но в неумелых руках и вывести из строя ваш смартфон. Поэтому будьте осторожны и не делайте того, чего не знаете.

Как узнать пароль от WiFi в Windows: Видео

Как найти файл с информацией о беспроводной сети

Итак, если вы все же решились сделать root права, то остается только установить приложение Root Explorer. Это файловый менеджер, который предоставляет доступ абсолютно ко всем файлам в вашем смартфоне. С его помощью также можно почистить реестр и удалить ошибки. Существуют и другие подобные приложения, но Root Explorer отличается простотой в использовании, является бесплатной программой, которую можно найти на Play Market, а также пользуется наибольшим распространением.

Итак, после установки откройте приложение и разрешите ему root права. Дальше просто следуйте такому пути - datamiscwifi. В этой папке нам нужно найти файл, который называется wpa_supplicant.conf. Нам остается только открыть указанный файл в текстовом редакторе (в блокноте или подобном приложении). Этот документ содержит информацию обо всех беспроводных подключениях, к которым когда-либо был подключен смартфон, в том числе и о названиях сетей и паролях к ним.

Использование специальных приложений для отображения паролей

Как и в предыдущем случае, подобные программы также требуют root права. Это означает, что прежде чем использовать программу, вам необходимо открыть и разрешить приложению полный доступ. Где взять нужную программу и как она называется? На самом деле, их достаточно много на просторах интернета. Каждый владелец смартфона знает, что такое Play Market. Именно здесь можно найти нужную программу, причем как платно, так и бесплатно.

Все приложения работают по одному принципу, поэтому совершенно неважно какое вы предпочтете. Мы же рассмотрим, как узнать пароль от сети WiFi на телефоне при помощи приложения WiFi Pass. Это одна из проверенных программ, которая пользуется широким спросом. Найти ее также можно на Play Market.

Итак, запускаем приложение. Откроется окно, в котором будут отображаться все WiFi подключения (названия и пароли), к которым когда-либо был подключен смартфон. Но, ключи будут скрыты. Для того, чтобы их увидеть в верхнем правом углу меню нужно нажать на значок в виде глаза. При нажатии на него пароли открываются, и вы можете их переписать или просто запомнить. Если в меню не отображается нужная WiFi сеть, но вы знаете, что телефон был к ней подключен, то нажмите обновить. Эта кнопка расположена немного левее значка для просмотра ключей.

Как узнать ключ к общественной сети

Очень часто, к примеру, владельцы кафе или ресторанов, а также других общественных мест устанавливают ключи для своих точек доступа. Делается это лишь с той целью, чтобы к их точкам доступа могли подключаться только клиенты. Но узнать пароль от такой сети предельно просто. Для этого существует бесплатное приложение, которое называется WiFi карта.