Десять способов избавиться от троянов-вымогателей и разблокировать Windows. Разблокировка компьютера или windows от баннера вируса.

С помощью троянов семейства Winlock, известных как «блокировщики Windows», у рядовых пользователей вымогают деньги уже более пяти лет. К настоящему времени представители этого класса вредоносных программ серьёзно эволюционировали и стали одной из самых частых проблем. Ниже предлагаются способы самостоятельной борьбы с ними и даются рекомендации по предотвращению заражения.

Появление трояна в системе обычно происходит быстро и незаметно для пользователя. Человек выполняет привычный набор действий, просматривает веб-страницы и не делает чего-то особенного. В какой-то момент просто появляется полноэкранный баннер, который не удаётся убрать обычным способом.

Картинка может быть откровенно порнографической, или наоборот – оформлена максимально строго и грозно. Итог один: в сообщении, расположенном поверх других окон, требуется перечислить указанную сумму на такой-то номер или отправить платное SMS-сообщение. Часто оно дополняется угрозами уголовного преследования или уничтожения всех данных, если пользователь не поторопится с оплатой.

Разумеется, платить вымогателям не стоит. Вместо этого можно выяснить , какому оператору сотовой связи принадлежит указанный номер, и сообщить его службе безопасности. В отдельных случаях вам даже могут сказать код разблокировки по телефону, но очень рассчитывать на это не приходится.

Методики лечения основаны на понимании тех изменений, которые троян вносит в систему. Остаётся выявить их и отменить любым удобным способом.

Голыми руками

Для некоторых троянов действительно существует код разблокировки. В редких случаях они даже честно удаляют себя полностью после ввода верного кода. Узнать его можно на соответствующих разделах сайтов антивирусных компаний – смотрите примеры ниже.

Зайти в специализированные разделы сайтов «Доктор Веб» , «Лаборатории Касперского» и других разработчиков антивирусного ПО можно с другого компьютера или телефона.

После разблокировки не радуйтесь преждевременно и не выключайте компьютер. Скачайте любой бесплатный антивирус и выполните полную проверку системы. Для этого воспользуйтесь, например, утилитой Dr.Web CureIt! или Kaspersky Virus Removal Tool .

Простым коням — простые меры

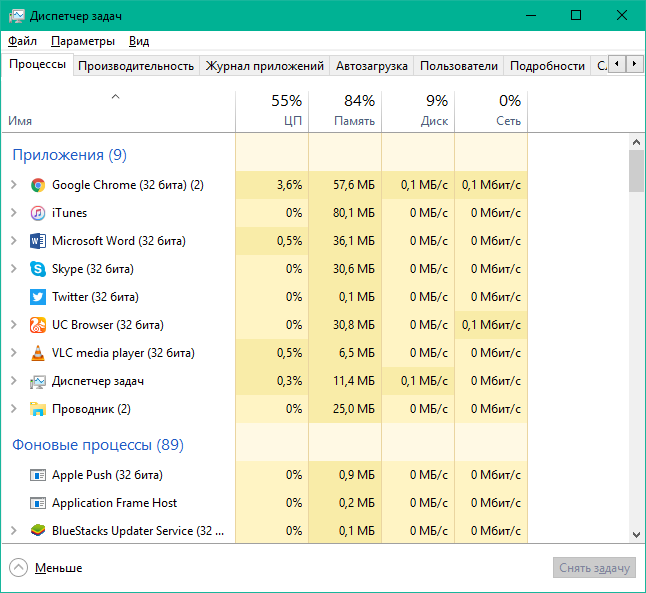

Прежде чем использовать сложные методы и спецсофт, попробуйте обойтись имеющимися средствами. Вызовите диспетчер задач комбинацией клавиш {CTRL}+{ALT}+{DEL} или {CTRL}+{SHIFT}+{ESC}. Если получилось, то мы имеем дело с примитивным трояном, борьба с которым не доставит проблем. Найдите его в списке процессов и принудительно завершите.

Посторонний процесс выдаёт невнятное имя и отсутствие описания. Если сомневаетесь, просто поочерёдно выгружайте все подозрительные до исчезновения баннера.

Если диспетчер задач не вызывается, попробуйте использовать сторонний менеджер процессов через команду «Выполнить», запускаемую нажатием клавиш {Win}+{R}. Вот как выглядит подозрительный процесс в System Explorer .

Скачать программу можно с другого компьютера или даже с телефона. Она занимает всего пару мегабайт. По ссылке «проверить» происходит поиск информации о процессе в онлайновой базе данных, но обычно и так всё понятно. После закрытия баннера часто требуется перезапустить «Проводник» (процесс explorer.exe). В диспетчере задач нажмите: Файл -> Новая задача (выполнить) -> c:\Windows\explorer.exe.

Когда троян деактивирован на время сеанса, осталось найти его файлы и удалить их. Это можно сделать вручную или воспользоваться бесплатным антивирусом.

Типичное место локализации трояна – каталоги временных файлов пользователя, системы и браузера. Целесообразно всё же выполнять полную проверку, так как копии могут находиться где угодно, а беда не приходит одна. Посмотреть полный список объектов автозапуска поможет бесплатная утилита Autoruns .

Военная хитрость

Справиться с трояном на первом этапе поможет особенность в поведении некоторых стандартных программ. При виде баннера попробуйте запустить «вслепую» Блокнот или WordPad. Нажмите {WIN}+{R}, напишите notepad и нажмите {ENTER}. Под баннером откроется новый текстовый документ. Наберите любую абракадабру и затем коротко нажмите кнопку выключения питания на системном блоке. Все процессы, включая троянский, начнут завершаться, но выключения компьютера не произойдёт.

Блокнот — коня на скаку остановит и доступ админу вернёт!

Старая школа

Более продвинутые версии троянов имеют средства противодействия попыткам избавиться от них. Они блокируют запуск диспетчера задач, подменяют другие системные компоненты.

В этом случае перезагрузите компьютер и удерживайте клавишу {F8} в момент загрузки Windows. Появится окно выбора способа загрузки. Нам требуется «Безопасный режим с поддержкой командной строки» (Safe Mode with Command Prompt). После появления консоли пишем explorer и нажимаем {ENTER} – запустится проводник. Далее пишем regedit, нажимаем {ENTER} и видим редактор реестра. Здесь можно найти созданные трояном записи и обнаружить место, откуда происходит его автозапуск.

Чаще всего вы увидите полные пути к файлам трояна в ключах Shell и Userinit в ветке

HKLM\Software\Microsoft\Windows NT\CurrentVersion\Winlogon

В «Shell» троян записывается вместо explorer.exe, а в «Userinit» указывается после запятой. Копируем полное имя троянского файла в буфер обмена из первой обнаруженной записи. В командной строке пишем del, делаем пробел и вызываем правой клавишей мыши контекстное меню.

В нём выбираем команду «вставить» и нажимаем {ENTER}. Один файл трояна удалён, делаем тоже самое для второго и последующих.

Удаление трояна из консоли — файл находился во временной папке.

Затем выполняем в реестре поиск по имени файла трояна, внимательно просматриваем все найденные записи и удаляем подозрительные. Очищаем все временные папки и корзину. Даже если всё прошло идеально, не поленитесь затем выполнить полную проверку любым антивирусом.

Если из-за трояна перестали работать сетевые подключения, попробуйте восстановить настройки Windows Sockets API утилитой AVZ.

Операция под наркозом

Со случаями серьёзного заражения бесполезно бороться из-под инфицированной системы. Логичнее загрузиться с заведомо чистой и спокойно вылечить основную. Существуют десятки способов сделать это, но один из самых простых – воспользоваться бесплатной утилитой Kaspersky WindowsUnlocker, входящей в состав Kaspersky Rescue Disk . Как и DrWeb LiveCD, он основан на Gentoo Linux. Файл-образ можно записать на болванку или сделать из него загрузочную флэшку утилитой Kaspersky USB Rescue Disk Maker .

Предусмотрительные пользователи делают это заблаговременно, а остальные обращаются к друзьям или идут в ближайшее интернет-кафе уже во время заражения.

При включении заражённого компьютера удерживайте клавишу для входа в BIOS. Обычно это {DEL} или {F2}, а соответствующее приглашение отображается внизу экрана. Вставьте Kaspersky Rescue Disk или загрузочную флэшку. В настройках загрузки (Boot options) выберите первым загрузочным устройством привод оптических дисков или флэшку (иногда она может отображаться в раскрываемом списке HDD). Сохраните изменения {F10} и выйдите из BIOS.

Современные версии BIOS позволяют выбирать загрузочное устройство на лету, без входа в основные настройки. Для этого требуется нажать {F12}, {F11} либо сочетание клавиш – подробнее смотрите в сообщении на экране, в инструкции к материнской плате или ноутбуку. После перезагрузки начнётся запуск Kaspersky Rescue Disk.

Доступен русский язык, а лечение можно выполнить в автоматическом или ручном режиме – пошаговую инструкцию на сайте разработчика.

Борьба на раннем этапе

Отдельный подкласс составляют трояны, поражающие главную загрузочную запись (MBR). Они появляются до загрузки Windows, и в секциях автозапуска вы их не найдёте.

Первый этап борьбы с ними заключается в восстановлении исходного кода MBR. В случае XP для этого загружаемся с установочного диска Windows, нажатием клавиши {R} вызываем консоль восстановления и пишем в ней команду fixmbr. Подтверждаем её клавишей {Y} и выполняем перезагрузку. Для Windows 7 аналогичная утилита называется BOOTREC.EXE, а команда fixmbr передаётся в виде параметра:

После этих манипуляций система вновь загружается. Можно приступать к поиску копий трояна и средств его доставки любым антивирусом.

В крестовый поход с крестовой отвёрткой

На маломощных компьютерах и особенно ноутбуках борьба с троянами может затянуться, так как загрузка с внешних устройств затруднена, а проверка выполняется очень долго. В таких случаях просто извлеките заражённый винчестер и подключите его для лечения к другому компьютеру. Для этого удобнее воспользоваться боксами с интерфейсом eSATA или USB 3.0/2.0.

Чтобы не разносить заразу, предварительно отключаем на «лечащем» компьютере автозапуск с HDD (да и с других типов носителей не мешало бы). Сделать это удобнее всего бесплатной утилитой AVZ, но саму проверку лучше выполнять чем-то другим. Зайдите в меню «Файл», выберите «Мастер поиска и устранения проблем». Отметьте «Системные проблемы», «Все» и нажмите «Пуск». После этого отметьте пункт «Разрешён автозапуск с HDD» и нажмите «Исправить отмеченные проблемы».

Также перед подключением заражённого винчестера стоит убедиться, что на компьютере запущен резидентный антивирусный мониторинг с адекватными настройками и есть свежие базы.

Если разделы внешнего жёсткого диска не видны, зайдите в «Управление дисками». Для этого в окне «Пуск» -> «Выполнить» напишите diskmgmt.msc и затем нажмите {ENTER}. Разделам внешнего жёсткого диска должны быть назначены буквы. Их можно добавить вручную командой «изменить букву диска…». После этого проверьте внешний винчестер целиком.

Для предотвращения повторного заражения следует установить любой антивирус с компонентом мониторинга в режиме реального времени и придерживаться общих правил безопасности:

- старайтесь работать из-под учётной записи с ограниченными правами;

- пользуйтесь альтернативными браузерами – большинство заражений происходит через Internet Explorer;

- отключайте Java-скрипты на неизвестных сайтах;

- отключите автозапуск со сменных носителей;

- устанавливайте программы, дополнения и обновления только с официальных сайтов разработчиков;

- всегда обращайте внимание на то, куда на самом деле ведёт предлагаемая ссылка;

- блокируйте нежелательные всплывающие окна с помощью дополнений для браузера или отдельных программ;

- своевременно устанавливайте обновления браузеров, общих и системных компонентов;

- выделите под систему отдельный дисковый раздел, а пользовательские файлы храните на другом.

Следование последней рекомендации даёт возможность делать небольшие образы системного раздела (программами Symantec Ghost, Acronis True Image, Paragon Backup and Recovery или хотя бы стандартным средством Windows «Архивация и восстановление»). Они помогут гарантированно восстановить работу компьютера за считанные минуты независимо от того, чем он заражён и могут ли антивирусы определить трояна.

В статье приведены лишь основные методы и общие сведения. Если вас заинтересовала тема, посетите сайт проекта GreenFlash. На страницах форума вы найдёте множество интересных решений и советы по созданию мультизагрузочной флэшки на все случаи жизни.

Распространение троянов Winlock не ограничено Россией и ближним зарубежьем. Их модификации существуют практически на всех языках, включая арабский. Помимо Windows, заражать подобными троянами пытаются и Mac OS X. Пользователям Linux не дано испытать радость от победы над коварным врагом. Архитектура данного семейства операционных систем не позволяет написать сколь-нибудь эффективный и универсальный X-lock. Впрочем, «поиграть в доктора» можно и на виртуальной машине с гостевой ОС Windows.

Здравствуйте, друзья!

Я не большой фанат лазить по сети, захожу туда только по большой необходимости, да почитать любимые блоги. Но один раз случилось ЧП — компьютер заблокировал вирус. Во весь экран вылез горчишник с угрожающими надписями и требованием совершить оплату на мобильный телефон.

Перезагрузка не помогла. Касперский со своим списком номеров телефонов тоже развёл руками. Но у нас в квартире есть 3 компьютера, поэтому стали искать решения в сети. И они были найдены!

Как разблокировать свой компьютер от вируса

Я расскажу о борьбе с наиболее коварными для пользователя вредоносными программами — троянами-блокираторами. В антивирусных лабораториях они имеют название Trojan.Winlock и отличаются полной блокировкой системы до выполнения определённых условий.

Такие программы блокируют доступ к ОС, требуя для разблокировки перевод денег на мобильный счёт, отправку смс или любой другой выкуп. Попасть к вам на компьютер они могут несколькими способами: при открытии вредоносного файла, перехода по вредоносной ссылке или при загрузке безобидной, на первый взгляд, страницы.

Последний способ обуславливается тем, что при переходе на зараженный сайт выполняется скрипт по закачке и открытии на вашем компьютере трояна, который ведёт к последующей блокировке компьютера.

Trojan.Winlock при всей своей губительной силе не проникает в глубь системы, и при определённых знаниях его довольно легко и быстро можно удалить. Главное: знать, как это сделать!

Также троян заражает только операционную систему Windows. Однако даже самые новейшие антивирусные пакеты не редко пропускают данного зловреда, оставляя пользователя один на один с заражённой системой.

Переустанавливать операционную систему — не всегда себя оправдывает. К примеру, у меня на компьютере установлено около 50 (!) различных программ. Заново их устанавливать — потребуется много времени.

Итак, если вам всё же пришлось столкнуться с данной проблемой, то воспользуйтесь одним из следующих способов по восстановлению вашего компьютера:

Способ 1. Код разблокировки компьютера от вируса

Чаще всего Trojan.Winlock просит отправить смс на короткий номер или же перевести деньги на какой-либо счёт. Естественно — идти на поводу у злоумышленника не следует: вы лишь потеряете свои деньги.

Коды разблокировки можно найти на многих сайтах антивирусных компаний, таких как Kaspersky, DrWeb, ESET и др. Стоит лишь указать номер, на который необходимо перевести деньги и вы получите код разблокировки системы. Но к сожалению разновидностей Trojan.Winlock сейчас величайшее множество и действующий код не всегда можно найти. В моём случае так и случилось.

Способ 2. Загрузочный диск (Rescue Disk)

Данный способ заключается в создании загрузочного диска и восстановления компьютера с помощью него. Загрузочные диски предоставляют различные антивирусные компании. Для создания диска скачайте его образ с сайта компании антивирусного ПО, запишите на болванку. В BIOS компьютера поставьте приоритет загрузки на DVD-ROM привод, вставьте диск, перезагрузите компьютер. Проведите проверку компьютера и удалите найденные вредоносные файлы, также выполните рекомендуемые действия по восстановлению системы.

Способ 3. Ручное удаление.

Этот способ отличается практически 100% работоспособностью. Именно его я использовал, когда компьютер заблокировал вирус. Выполняйте в следующей последовательности:

1) Перезагрузите компьютер и до начала загрузки Windows нажмите клавишу «F8 «;

2) В появившемся окне выберите загрузку в безопасном режиме с поддержкой командной строки;

3) Войдите в свой профиль, дождитесь появления командной строки (черное окно с краю экрана), после этого введите в него команду «regedit » (без кавычек) для открытия системного реестра. Также можно ввести команду «explorer» для загрузки привычной вам оболочки Windows;

4)

В системном реестре перейдите к следующей ветке: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon.

Проверьте значения параметров Shell и Userinit. Они чаще всего трояном и изменяются. Значение Shell

должно соответствовать «explorer.exe

«, а значение Userinit

— «(Диск Windows):\Windows\system32\userinit.exe

«.

Если значения изменены, то верните их к изначальным.

Также в изменённом значении Shell часто указывается путь к расположению вредоносного файла. Перейдя по нему вы сможете удалить троян. В любом случае запишите название вредоносного exe файла;

5)

Проверьте разделы автозагрузки на наличие ключей новых программ:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\

RunOnce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

Смотрите по расположению (указывается в поле «значения»). Обычно вирус обозначает свой exe файл набором цифр или букв и находится в таких папках, как TEMP, Application Data, Temporary Internet Files, Recycle;

6) Если вы нашли название файла и его расположение, то удалите его, предварительно скопировав и поменяв расширение с exe на ddp, fff или любое другое;

7) Перезагрузите компьютер. Если всё прошло удачно, то система запустится без проблем. Но не спешите лезть в браузер! Многие из них имеют функцию открывания последних вкладок, и вы можете быть снова переброшены на вредоносный сайт. Отключите Интернет и очистите историю браузера;

8) Просканируйте ваш компьютер антивирусным ПО. Желательно удалить временные файлы.

9) Проверьте файл hosts, находящийся в папке Windows\system32\drivers\etc. Откройте его с помощью блокнота и просмотрите содержимое.

В нём должна быть лишь строчка «127.0.0.1 localhost» и комментарий от Microsoft. Никаких перенаправлений на другие IP адреса сайтов соц. сетей и банков быть не должно.

На этом работа по удалению Trojan.Winlock завершена. Будьте более внимательны и осторожны в сети! Всё решаемо, если всю самую ценную информацию дублировать и хранить в разных местах!

В интернет-пространстве существует множество самых разнообразных вредоносных программ и файлов . Одни наносят больший ущерб системе, другие меньший. Одной из самых опасных вредоносных программ является вирус МВД, с которым сталкивались некоторые пользователи. MVD - это вирус-вымогатель, блокирующий ПК. В этой статье подробно рассмотрим, как разблокировать компьютер или ноутбук от вируса МВД. Давайте разбираться. Поехали!

При попытке открыть любой имеющийся у вас браузер на экране появляется баннер , который сообщает о том, что вы заблокированы МВД России, так как совершали некие противозаконные действия в сети. В другой версии вы просто увидите баннер «доступ заблокирован». Ниже вам предлагается внести оплату штрафа за некое правонарушение, чтобы получить возможность снова полноценно пользоваться компьютером.

Разумеется, никакого штрафа нет и противозаконных действий тоже. К счастью, подобная проблема решаема. Более подробно об этом далее в статье.

Действие вируса MVD основано на изменении сетевых настроек вашего ноутбука, а именно DNS-адреса. Таким образом, пытаясь зайти в интернет, вы автоматически перенаправляетесь по прописанному в параметрах сети адресу, при этом остальные веб-страницы для вас недоступны.

Какие же действия необходимо предпринять в таком случае? Нужно вернуть сетевые параметры к прежнему виду. До тех пор, пока это не будет сделано, избавиться от надоедливого баннера не удастся. Делается это следующим образом. Откройте «Центр управления сетями и общим доступом». Затем выберите своё подключение в разделе «Просмотр активных сетей» и щёлкните по пункту в строке «Подключение». В открывшемся окне нажмите кнопку «Свойства». Теперь нужно выбрать пункт «Протокол Интернета версии 4 (TCP/IPv4)» и снова кликнуть «Свойства». Попав в окно свойств TCP/IP, обратите внимание на раздел DNS-серверов. Там вы увидите странные и подозрительные цифры. Всё, что нужно сделать - включить автоматическое получение адреса DNS-сервера. Не забудьте щёлкнуть «ОК», чтобы применить внесённые изменения.

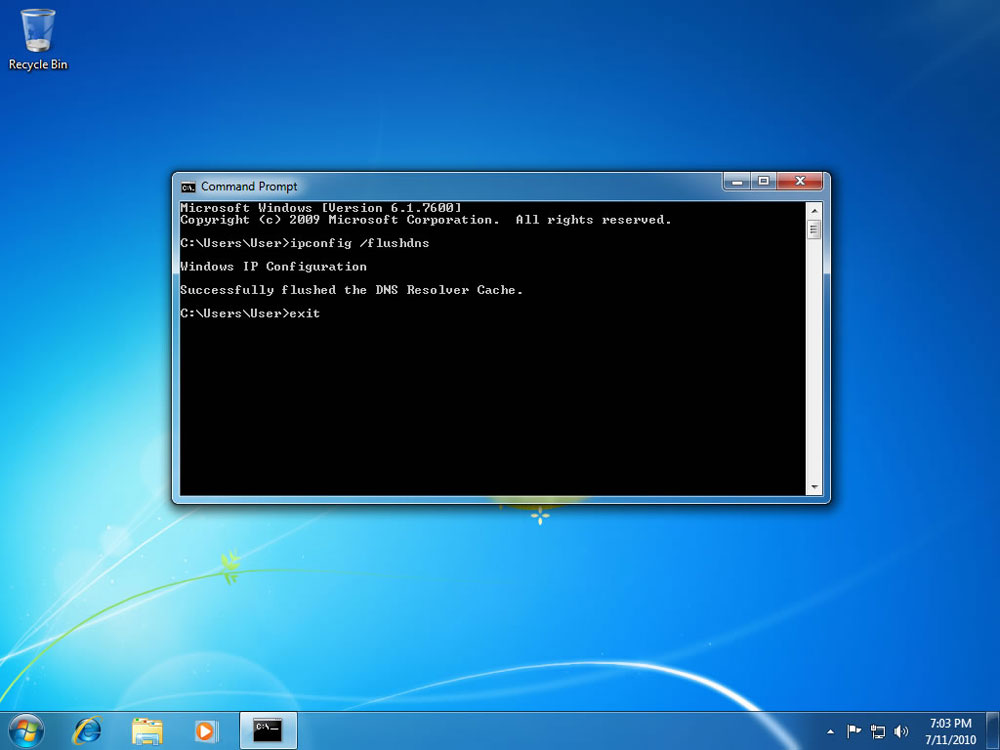

После этого можно запустить браузер и попробовать зайти на какие-нибудь другие сайты. Если получилось, значит, проблема решена, если же баннер появился снова и не даёт перейти на другие ресурсы, то перейдите к настройкам сети и включите автоматическое получение IP-адреса. Ниже выберите пункт «Использовать следующие адреса», чтобы задать их статически. В качестве предпочитаемого DNS-сервера укажите «8.8.8.8». Сохраните параметры и закройте окно. Далее, запустите командную строку. Делается это следующим образом:

- Нажмите комбинацию клавиш Win+R, чтобы открыть окно «Выполнить»;

- В соответствующем поле для ввода пропишите cmd и нажмите «ОК» или клавишу Enter.

Попав в командную строку, выполните команду ipconfig /flushdns. Как только команда будет выполнена, можно закрыть окно командной строки и снова попробовать зайти на какой-нибудь сайт.

Все вышеописанные действия помогут разблокировать компьютер от вируса МВД. Но не стоит останавливаться на этом. Обязательно обновите антивирус (или скачайте его, если по каким-то причинам он отсутствует) и запустите полную проверку системы. Все найденные потенциально опасные файлы необходимо удалить. Не используете пиратские версии антивирусных программ, поскольку они могут содержать в себе вредоносные файлы и некорректно работать. Пользуйтесь бесплатным лицензионным антивирусным ПО.

Пройдя все эти шаги, вы уберёте MVD из системы и сможете нормально пользоваться ноутбуком . В будущем будьте осторожны при посещении подозрительных сайтов и скачивании файлов оттуда, чтобы не подвергать систему опасности в дальнейшем.

Теперь вы знаете, как разблокировать компьютер и удалить вирус МВД. Пишите в комментариях помогла ли вам эта статья решить проблему и делитесь с другими пользователями своим опытом борьбы с MVD.

В последнее время пользователи всего мира все чаще и чаще сталкиваются с вирусами в Интернете даже в том случае, если они просто просматривают новости или открывают собственный почтовый ящик.

Что же делать, если вирус заблокировал компьютер?

Как правило, те, кто уже сталкивался с подобной неприятностью, говорят, что в таких случаях ни перезагрузка, ни повторное выключение-включение не помогают, и

На экране появляется сообщение: «Вирус! Виндовс заблокирован!». После этого очень часто предлагается отправить смс на один из предложенных номеров. Конечно же, не стоит доверять такого рода «заботливым помощникам», вы только потратите деньги, время и нервы.

Если вирусом, можно поступить двумя разными способами. - Во-первых, обратиться к специалисту, однако, этот вариант подразумевает под собой дополнительные денежные затраты. Во-вторых, можно попытаться исправить ситуацию собственными силами. Второй способ звучит пугающе для непрофессионала, но это только на первый взгляд.

Когда на работе вирус заблокировал компьютер, весь процесс разблокировки у меня занял не более часа, просто нужно действовать смело, решительно и вооружившись инструкциями и подсказками.

- На чистый диск запишите специальную программу DrWeb Curelt. Конечно же, с зараженного вирусом компьютера это сделать будет невозможно. Воспользуйтесь любой другой рабочей машиной офиса, либо компьютером кого-то из приятелей, на худой конец посетите ближайшее Интернет-кафе.

- Вернувшись, включите свой горе-компьютер. - Тут важно не пропустить момент: до того как устройство начнет загружаться, нужно успеть нажать несколько раз клавишу F8.

- Высвечивается специальное окно, в котором можно будет выбрать способ загрузки компьютера.

- Нам необходимо, чтобы система загружалась только с использованием основных служб и драйверов, а всякие надстройки в данном случае вовсе без надобности. Значит, отдадим предпочтение безопасному режиму загрузки.

- Система загружается.

- После этого вставляем записанный ранее диск в дисковод, запускаем специальную утилиту, предназначенную специально для проверки компьютера.

- Обратите внимание на то, что по углам экрана появится запись о том, что ваша машина находится в состоянии повышенной (усиленной) защиты.

- Начинается проверка.

- И хотя нам уже и до этого было доподлинно известно, что это именно вирус заблокировал компьютер, все равно, согласитесь, приятно, что наше предположение подтверждается.

- Устройство вылечивается.

Кроме всего прочего, мне бы хотелось посоветовать выполнить полную проверку при сканировании, так как вполне вероятно, что вирус мог прописаться в любую из папок, причем даже не в одну, а сразу в несколько.

Например, бывали случаи, когда за достаточно короткое время, два-три вируса успевали прописаться более чем в 3000 папках и файлах.

Очень часто вместе с вредоносными программами возникают еще какие-то проблемы. Как правило, компьютер может «тормозить» при загрузке. Но я хотела бы предупредить, если для очистки вашего устройства от ненужных документов вы решите использовать специальную программку Cleaner, будьте осторожны с удалением файлов, содержащих расширение dll. Их нельзя удалять ни в коем случае. Иначе позже загрузить компьютер не удастся даже в и придется переустанавливать операционную систему.

Итак, подведем итоги. - Если вирус заблокировал компьютер, не стоит даже пытаться отправить смс на указанный номер телефона. Такая процедура ни к чему не приведет. Вызовите мастера, а еще лучше, решите проблему самостоятельно. Мне кажется, что вам это вполне под силу, тем более, что я постаралась предоставить очень подробную пошаговую инструкцию для выполнения действий. Удачи!

14.04.2016

В настоящее время существует огромное количество вирусов, благо, современному антивирусному программному обеспечению по силам справиться с большинством «вредителей». Условно вирусы можно разделить на несколько групп, но самые распространенные – это шпионский, рекламный софт и трояны, к которым относятся и вирусы-вымогатели

. Как раз о последних и пойдет речь в данной статье.

Распознать компьютер, зараженный вирусом-вымогателем довольно просто. На экране появляется и висит изображение делового, порнографического или другого характера. Компьютер при этом либо вовсе не отвечает на команды, либо отвечает, но картинка занимает практически всю видимую область. Это наш клиент – троян семейства Winlock или, говоря проще, .

Располагающийся на экране баннер имеет следующее содержание: «Ваш компьютер заблокирован , отправьте деньги на счет или платное SMS». После этого баннер вместе с блокировкой компьютера обещает исчезнуть. Также на картинке присутствует поле, в которое следует вводить код, который вы якобы получите после оплаты. Не стоит паниковать и спешить расставаться с деньгами. Мы расскажем вам, .

Рассматриваемый вирус имеет несколько разновидностей, в зависимости от поколения. Более старые можно обезвредить с помощью пары нажатий кнопки мыши. Другие потребуют куда более серьезной подготовки. Не переживайте, мы приведем все варианты выхода из такой непростой ситуации, которые точно помогут удалить любой подобный троян.

Метод №1 – Диспетчер задач

Данный способ поможет в борьбе со старыми, примитивным троянам. Вызываем диспетчер задач (C trl +S hift +E sc на Windows 10 либо C trl +A lt +D el на более старых версиях Windows). Если диспетчер запустится, попробуйте отыскать в перечне процессов подозрительный пункт. Завершите этот процесс.

Если диспетчер не запустился, попробуйте запустить менеджер процессов (клавиши Win + R ). Введите команду “notepad ” в поле “Открыть ”. После этого должен открыться Блокнот. Наберите в открывшемся окне произвольные символы и нажмите коротко (резко) кнопку включения на ПК или ноутбуке. Все процессы вместе с трояном должны автоматически завершиться. Компьютер останется включенным.

Сейчас самое время удалить все зараженные файлы. Необходимо найти их и удалить либо просканировать диски .

Предположим, что по нелепой случайности антивирус на компьютер вы заранее не поставили. Как быть? Отпрыски Winlock обычно забираются во временные файлы, в том числе файлы браузера. Попробуйте проверить следующие пути:

C:\Users\папка с именем пользователя\App Data \ Roaming \

C:\ Documents and Settings \каталог с именем пользователя\

Найдите «ms.exe » или другие подозрительные файлы, например, с произвольным сочетанием символов типа «89sdfh2398.exe » или «Hgb.hd.exe ». Удалите их.

Метод №2 – Безопасный режим

Первый способ провалился, и вы всё еще не понимаете, как разблокировать компьютер от вируса-вымогателя ? Расстраиваться не стоит. Просто наш троянчик более продвинутый. Он подменил системные компоненты и установил блокировку запуска диспетчера задач.

Чтобы устранить неисправность, перезагрузите компьютер, удерживая клавишу F8 при запуске системы. В отображенном меню выберите пункт «Безопасный режим с поддержкой командной строки ».

После чего наберите “explorer ” в консоли и нажмите Enter . Такая манипуляция запустит проводник. Прописываем далее слово “regedit ” в командной строке, нажимаем снова Enter . После чего запустится редактор реестра. Здесь вы найдете место, откуда осуществляется автозапуск вируса, а еще — созданные им записи.

Ищите компоненты вируса-вымогателя в ключах Userinit и Shell . В первом его легко найти по запятой, в Shell он прописывается как explorer . exe . Скопируем полное имя найденного нами опасного файла в буфер обмена, используя правую клавишу мыши. Пишем “del ” в командной строке, далее пробел, а далее вставляем скопированное ранее имя. Жмем Enter и наслаждаемся результатом ваших манипуляций. Теперь вам известно, как разблокировать компьютер от вируса-вымогателя . Проделываем эту операцию со всеми подозрительными файлами.

Метод №3 – Восстановление системы

После проделанных манипуляций необходимо снова войти в , используя способ, описанный в методе №2 . Пропишите в командной строке следующее: “C:\WINDOWS\system32\ Restore \rstrui.exe ” или в современных версиях лаконичное “rstrui ”, после чего нажмите Enter . На экране появится окошко “Восстановление системы ”.

Следует выбрать дату, которая предшествует появлению вируса. Эта дата называется точкой восстановления. Это может быть на год или всего день раньше той злополучной даты, когда ваш ПК подвергся атаке вируса. Другими словами, выберите дату, в которой ваш компьютер был здоров и на 100% чист. На этом разблокировка окончена.

Метод №4 – Аварийный диск

Для этого способа вам необходимо заранее скачать необходимый софт, воспользоваться вторым компьютером или посетить для этой цели друга. Программное обеспечение для восстановления системы и её лечения обычно встраиваются в антивирусные программы. Однако их можно скачать бесплатно, отдельно, без регистраций.

На этом все, теперь вы знаете, как разблокировать компьютер от вируса-вымогателя . Впредь будьте осторожны.